Bienvenidos de nuevo a mi rincón particular. Acabo de comprobarlo y la última vez que me dejé ver por aquí fue un 20 de Enero de 2017. Ha llovido mucho desde entonces. Antes de comenzar la entrada quiero pediros disculpas por mis modales (especialmente a mis compañeros y amigos del blog, a los cuales tengo descuidados y desde aquí les prometo dejará de ser así pronto).

La última vez nos debatimos con la criptografía cuántica (se que muchos de vosotros abandonasteis al leer el título) pero esta vez creo que la entrada será más sencilla de leer. En este caso os traigo una herramienta que he ido desarrollando en los ratos libres que me ha dejado mi mujer y compañera de viaje. Las matemáticas.

¿Envidia?

No os preocupéis, es normal. Pero es mía. Tanto en lo bueno como en lo malo.

Vamos al lío.

Introducción a Harvey

El proceso de recolección de información

El proceso de recolección de información es una de las etapas más importantes para elaborar un ataque. En ella, se obtiene la máxima cantidad de información posible sobre un objetivo para después analizarla y obtener un informe lo más completo del perfil víctima. En este sentido, nombres, relaciones, viviendas, familiares, gustos, … Cualquier información es válida. Las redes sociales se adueñan de ésta y mucha más información personal a cambio de un servicio. Sin embargo, los propios usuarios no son conscientes de la importancia de esta información así como del propio valor de su privacidad.

Este proceso es esencial en los Cuerpos y Fuerzas de Seguridad del Estado así como en las Agencias de Inteligencia Nacionales. Se trata de los primeros pasos de los agentes para conocer al objetivo, obteniendo así información que llegado el momento, suponga una ventaja y ponga la balanza a su favor.

Durante la recolección de información se suelen usar diferentes herramientas ya desarrolladas. La mayoría de ellas están ya automatizadas pero siempre es bueno ser uno mismo quien investigue un perfil. Es decir, no podemos sustituir de forma directa el trabajo de una persona en el proceso por las herramientas. Ambos han de trabajar de la mano. Este punto es muy importante y se ha de tener en cuenta. De igual manera pasará más adelante con los Analistas de Inteligencia.

El proceso de recolección de información ha de tomar la importancia que merece puesto que, aunque puede que sea una de las etapas más largas tanto en ciberataques como en temas de Inteligencia, será la más útil al cabo de un tiempo.

En el proceso de recolección de información destacaremos las siguientes etapas o medios:

- Definición de un objetivo: El primero de los pasos es la definición de un perfil objetivo. De esta manera, la búsqueda de información será más rápida y dirigida. No definir un objetivo al comienzo puede suponer retrasos en los tiempos establecidos y pérdidas económicas en algunos casos. Es importante delimitar el terreno para ser más eficientes.

- Información pública: Una vez establecido un objetivo en concreto el siguiente paso será el inicio en la búsqueda de información. El caso más sencillo y por el que deberíamos de empezar es por la información pública, es decir, búsquedas en internet ya sea en páginas web, foros, blogs, redes sociales u otros métodos similares. Este proceso de información pública se denomina OSINT y se refiere a toda la información recogida de fuentes abiertas y usadas en Inteligencia. Suelen usarse principalmente en temas de seguridad nacional, leyes o Inteligencia de mercado. Podemos dividir esta información pública en seis categorías diferentes:

- Media: Periódicos, revistas, radio, televisión,…

- Internet: Publicaciones online, blogs, grupos y foros, Youtube, redes sociales,…

- Información publica gubernamental: Reportajes, escuchas, directorios telefónicos, entrevistas, páginas web, discursos…

- Publicaciones profesionales y académicas

- Reportajes técnicos, patentes, proyectos,…

- Otros medios.

- Información privada y uso de agentes: Esta información está más asociada a la gestión de los diferentes agentes que tengan los Servicios Secretos y que pueden proporcionar información confidencial y de primera mano respecto a una posible operación. Sin embargo, esta información no siempre está disponible y se han de tratar con mucha cautela.

Casos reales como motivación

Caso Peña Nieto: Nos situamos en las elecciones de México de 2012. Enrique Peña Nieto, abogado y millonario, anunció su victoria como presidente electo de México en la sede central del Partido Revolucionario Institucional, o PRI, el cual había gobernado por más de 70 años antes de ser destronado en el 2000. Al devolver el poder al PRI en aquella noche de julio de 2012 Peña Nieto prometió disminuir la violencia ligada al narcotráfico, luchar contra la corrupción y dar inicio a una era más transparente en la política mexicana. Mientras tanto, en un lujoso apartamento de Bogotá, Andrés Sepúlveda observa una transmisión en directo de la celebración de la victoria de Peña Nieto, a la espera de un comunicado oficial con los resultados. Una vez que se oficializó el resultado, Sepúlveda limpió toda evidencia de lo que allí había pasado. Memorias USB, discos duros, teléfonos móviles, documentos,…

Sepúlveda, de 31 años, dice haber viajado durante ocho años a través del continente manipulando las principales campañas políticas. Con un presupuesto de alrededor de 600.000 dólares, el trabajo realizado para la campaña de Peña Nieto fue por lejos el más complejo. Encabezó un equipo de seis hackers que robaron estrategias de campaña, manipularon redes sociales para crear falsos sentimientos de entusiasmo e instaló spyware en sedes de campaña de la oposición, todo con el fin de ayudar a Peña Nieto, candidato de centro derecha, a obtener una victoria.Como vemos, Andrés Sepúlveda utilizó las redes sociales a su favor y canalizó todo ese poder que tienen para tratar de influir en los usuarios y en los ciudadanos de México. Su aporte era entender que los votantes confiaban más en lo que creían eran manifestaciones espontáneas de personas reales en redes sociales que en los expertos que aparecían en televisión o periódicos. Sabía que era posible falsificar cuentas y crear tendencias en redes sociales, todo a un precio relativamente bajo. Escribió un software, llamado ahora Depredador de Redes Sociales, para administrar y dirigir un ejército virtual de cuentas falsas de Twitter. El software le permitía cambiar rápidamente nombres, fotos de perfil y biografías para adaptarse a cualquier circunstancia. Con el transcurso del tiempo descubrió que manipular la opinión pública era tan fácil como mover las piezas en una tablero de ajedrez.

Es importante denotar que utilizó su software para analizar 700.000 tweets de cuentas de partidarios de ISIS para aprender qué se necesita para ser un buen reclutador de terroristas. Sepúlveda dice que el programa ha podido identificar a reclutadores de ISIS minutos después de haber creado cuentas de Twitter y comenzar a publicar y espera poder compartir la información con Estados Unidos u otros países que luchan contra el grupo islamista. Una firma independiente evaluó muestras del código de Sepúlveda y determinó que eran auténticas y sustancialmente originales.

Se puede leer más sobre este caso en el siguiente enlace.

OP-Israel 2013: Tras la celebración del día en memoria del Holocausto, en 2013, se produjo uno de los ataques más importantes de Anonymous, que recibió el nombre de «OP-Israel» en el que numerosas páginas web del gobierno Israelí fueron atacadas provocando alrededor de 3 billones de pérdidas. Se trató de una fuerte operación de Anonymous para frenar páginas web, cuentas de Facebook, cuentas de Twitter y cuentas bancarias de políticos Israelís. Unos meses antes, se produjo otra operación Israel en la que se comprometieron numerosos datos personales de oficiales de alto rango. Sin embargo, Ben Yisrael, del gobierno de Israel, resto importancia a estos ataques y dejó claro que Anonymous no tenía el poder suficiente como para dañar las infraestructuras críticas del país. En estos últimos años, en los que los ataques se han seguido sucediendo el 7 de Abril de cada año, los objetivos han sido mayores y centrales eléctricas se han visto atacadas. Y al igual que se hizo desde un inicio, se han seguido sucediendo lo que se conocen como «pastebins» en los cuales se publica información sensible y personal sobre numerosos ciudadanos Israelís. La operación Israel, que comenzó en 2013, sigue su paso y cada año se registran nuevos ataques y nuevas filtraciones de información del gobierno y de los ciudadanos.

El estado islámico en las redes sociales: Se estima que en 2012 el 80% de la captación de soldados para el estado islámico se realizaba en prisiones y lugares de culto. Sin embargo, esta tendencia ha cambiado desde hace unos años. Las redes sociales se han convertido en una herramienta fundamental y el principal escenario de propaganda, captación y radicalización. Actualmente es el mejor escaparate. El motivo es claro. Las redes sociales permiten muchas más posibilidades de transmisión de valores, instantánea, deslocalizada y a muy bajo coste. Además, permite la creación de una comunidad virtual que les permita una comunicación más ágil.Los medios más utilizados en la actualidad por el estado islámico son Twitter y Telegram, especialmente esta última debido a su mayor privacidad. Además de foros restringidos y páginas no indexadas sólo accesibles por navegadores como Tor Browser. A día de hoy se calculan alrededor de 460. 000 perfiles de Twitter relacionados con el estado islámico donde el 18% de los mensajes se escriben en inglés, 7% en francés y el resto en árabe. El problema radica en que aunque estas redes sociales cancelen cuentas y grupos relacionados con el estado islámico, por cada dos cuentas que se borran, se crean tres nuevas. Esto permite seguir creciendo a esa comunidad dentro del mundo virtual.

En el caso de la red social Twitter, los usuarios de este tipo de cuentas usan los «hashtags» para que sea más fácil descubrir nueva información y llegue a más gente. Además, la captación se realiza detectando un posible acercamiento de otros usuarios mediante el uso de palabras clave, comentarios sobre actos correctos, el uso del botón de «Me gusta». Esta sección tiene una gran importancia en el panorama actual, sin embargo no es uno de los objetivos del trabajo desarrollado sino una motivación más para la herramienta desarrollada. En este sentido, además de los Cuerpos y Fuerzas de Seguridad del Estado, es de agradecer el trabajo que realizan algunas personas y usuarios en la lucha contra esta propaganda terrorista en las redes sociales, desde el reporte de cuentas y canales hasta la recogida de información para facilitar una posible operación de los cuerpos nacionales.

Extracción de información pública a través de redes sociales

Las diferentes redes sociales como Twitter, Facebook, Instagram y otras páginas web ofrecen una API (Application programming interface), es decir, una serie de definiciones, protocolos y herramientas para poder manejar un determinado software. En este caso que nos conlleva, las API facilitan a los desarrolladores de herramientas externas así como a empresas métodos de obtención de información pública de la propia red social. Existe esta otra visión que nosotros hemos perseguido y es la de utilizar redes sociales como Twitter, de mensajería instantánea y con un gran público para detectar perfiles de posibles delincuentes, terroristas o simplemente para controlar una posible manifestación a través de lo que se mueve en la red digital.

Estas API permiten como hemos dicho a otras empresas o compañías diseñar paneles o incorporar estas redes sociales a sus propios programas, de manera que se pueda interactuar con ellas sin salirse del programa. El caso más común y familiar son los botones de compartir una noticia o algo concreto en las redes sociales.

En nuestro caso, fijamos nuestro punto de mira en la red social Twitter, ya que dispone de una API de desarrollador sencilla pero a la vez muy útil. la documentación e información más técnica se puede encontrar en la documentación oficial de «Twitter Developer».

Una vista general a Harvey

Harvey es una herramienta OSINT diseñada para monitorizar y tener bajo vigilancia, no sólo a objetivos concretos, sino a toda la población mundial a través del uso de las redes sociales. En esta primera versión, Harvey es capaz de monitorizar perfiles de Twitter obteniendo cualquier rastro que los propios usuarios dejan a la hora de utilizar la red social así como mantener bajo una «vigilancia» a la población mundial a tiempo real. Qué se habla, qué se escribe, desde dónde se escribe y cuándo se escribe. Es bien conocido por todos que este tipo de herramientas y este tipo de vigilancias es llevada a cabo por gobiernos para llevar a cabo un contraataque, por ejemplo, cuando se realizan manifestaciones o revueltas no autorizadas. Es el caso, por poner un ejemplo, de los manifestantes ucranianos sufrida en 2014, donde todo participe de las revueltas recibió un mensaje avisando de que había quedado registrado como manifestante. De esta manera son ellos mismos quienes desvelan su identidad digital. Pero esto no queda aquí, este tipo de información es muy útil en operaciones de contrainteligencia en campañas políticas (así como campañas de desprestigio) como las que hemos podido ver y conocer hasta ahora, como es el caso de Andrés Sepúlveda.

Esta herramienta esta desarrollada haciendo uso del lenguaje de programación python, uno de los lenguajes más demandados actualmente por empresas que desarrollan software. La API de Twitter además permite una interacción sencilla con este lenguaje de programación a través de esa programación dirigida a objetos, tratando diferentes conceptos como «Tweet» o «Usuario» como un objeto, facilitando su uso.

Con estos puntos en consideración y una vez vistos las diferentes tecnologías que usaremos para nuestra herramienta es el momento de presentar las diferentes funciones implementadas en Harvey para lograr nuestro objetivo de monitorización y vigilancia digital utilizando dicha red social Twitter. Por tanto, en esta primera versión de la herramienta se han implementado las siguientes características.

- Analizar un objetivo en concreto.

- Vigilancia digital Nacional.

- Vigilancia digital Mundial usando filtros.

- Geoposicionamiento Nacional.

- Geoposicionamiento Mundial.

- Análisis de un objetivo (vía web y en desarrollo).

Actualmente Harvey se encuentra en una versión «alpha» en la cual se han ido desarrollando este tipo de tareas gracias a comentarios y demandas de analistas de inteligencia. Además, está en constante evolución y es una herramienta de código libre, permitiendo que cualquier desarrollador o persona interesada en el proyecto pueda aportar en él.

Descarga y configuración

Descarga de Harvey

Para descargar Harvey basta con acceder al repositorio de la aplicación en Github a través del siguiente enlace. Basta con copiar el enlace y desde nuestra terminal, lanzar:

git clone https://github.com/juanvelascogomez/harvey.git cd harvey/ pip install -r requirements.txt

Configuración de las claves de desarrollador

A continuación hay que configurar las claves de desarrollador de Twitter. Para ello accedemos a la página web siguiente y creamos una aplicación. Al crearla, obtendremos unas claves de desarrollador únicas que debemos guardar bajo llave.

Una vez guardadas, en mi caso, las uso como variables de entorno en mi ordenador, para que cuando suba el código, no meta la pata y suba también esas claves. Esta información se puede encontrar en la carpeta de Harvey dentro de «Secrets».

consumer_key = os.environ['CONSUMER_KEY'] consumer_secret = os.environ['CONSUMER_SECRET'] access_token = os.environ['ACCESS_TOKEN'] access_token_secret = os.environ['ACCESS_TOKEN_SECRET']

Para configurar las vuestras, basta con ir al a terminal y hacer lo siguiente:

export CONSUMER_KEY="Vuestra clave"

Este mismo proceso se sigue para las cuatro claves necesarias.

A los que empiezan a desarrollar. Guardar esta parte como IMPORTANTE. Muchos son los desarrolladores que realizan aplicaciones de código libre y sin darse cuenta, acaban haciendo públicas sus claves al subir el código.

Prueba de concepto: Análisis de un objetivo concreto

Esta es una de las funciones principales de la herramienta Harvey, se presenta como la monitorización y análisis de un determinado objetivo concreto, que en esta primera versión se identifica directamente con un usuario de la red Twitter en este caso. Se trata de una función muy útil para determinar perfiles terroristas en esta red social, debido a lo que comentamos en la sección de introducción.

Nuestra herramienta es capaz, mediante accesos y peticiones directas a la API de Twitter, de obtener toda la información pública del perfil marcado por el usuario que utiliza Harvey. Por tanto, lo primero que haremos será conectar nuestra herramienta con la API oficial de la red social Twitter siendo necesario una clave de desarrollador y una clave de autenticación privadas. Una vez establecida la conexión, se lanza una petición al servidor en busca de información sobre un determinado perfil, que será indicado por el usuario de la herramienta Harvey. A partir de entonces el objetivo es tratar toda la información que se obtiene para tratarla de forma simple y después poder realizar un análisis de ella.

Para un usuario concreto de esta red social podemos encontrar una gran cantidad de información pública: Nombre completo, alias, direcciones reales incluyendo coordenadas exactas, lenguaje de la cuenta, horario de mayor y menor actividad del usuario en la red social, los lugares desde los que envía mensajes e incluso podríamos trazar un mapeado con las coordenadas de cada uno de los mensajes o interacciones que el usuario ha realizado a lo largo de un día concreto para obtener así una estimación de dónde y en que momento ha estado un usuario.

Además, uno de los detalles más importantes que podemos obtener sobre dicho usuario es la plataforma de uso de dicha red social, siendo de vital importancia para investigaciones o ciberataques en los cuales se puede involucrar un dispositivo móvil o electrónico. De esta manera, si conocemos que nuestro objetivo es portador de un dispositivo Apple, podemos acotar nuestra búsqueda de errores y vulnerabilidades a dicho dispositivo.

Toda esta información permite a los Analistas de Inteligencia hacerse una idea muy concreta sobre un determinado perfil u objetivo. Su pensamiento, sus movimientos e incluso sus ideales puesto que muchas veces estos quedan totalmente expuestos a la luz pública mediante algunos mensajes que interactúan con los diferentes «hashtags» de la red social. Esto se verá de forma mucho más clara cuando desarrollemos más adelante un ejemplo concreto. Puesto que se trata de una red social, será importante establecer una conexión entre el usuario objetivo y aquellos usuarios con los que más trato o interacciones mantiene puesto que serán posibles enlaces para llegar hasta nuestro objetivo.

Cualquiera de estos detalles tiene una gran importancia para los Servicios de Inteligencia y en especial para los Analistas de Inteligencia puesto que es el más mínimo de los detalles el que puede marcar la diferencia y resolver una determinada operación.

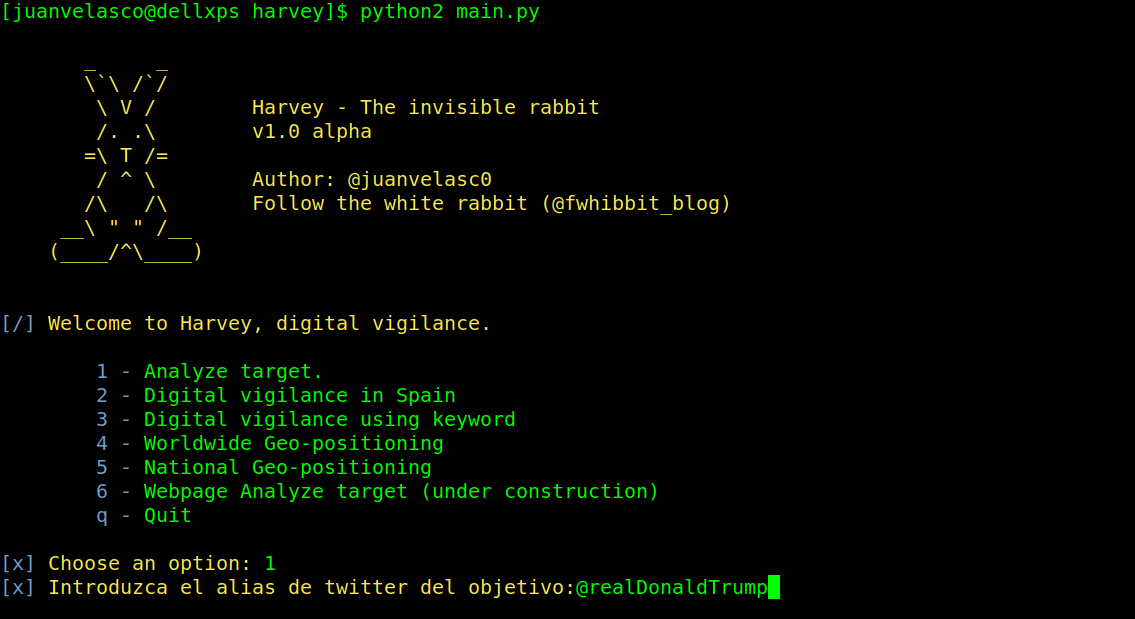

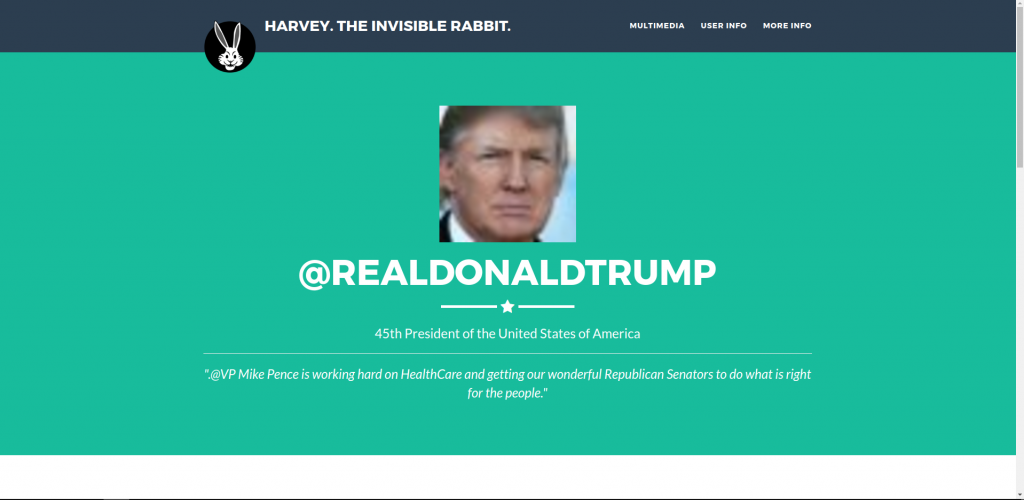

A continuación veremos un ejemplo concreto de uso de la herramienta Harvey para un objetivo concreto. En este caso y puesto que es un ejemplo didáctico, usaremos la cuenta del presidente de los Estados Unidos, Donald Trump. El alias de su cuenta de Twitter es «@realDonaldTrump».

Esta prueba fue realizada el 14/07/2017, momento en el que el perfil del actual presidente era el siguiente.

Vamos a tratar de utilizar nuestra herramienta para obtener toda la información pública de este perfil, tanto referente a los mensajes o tweets que ha publicado como sobre su propio perfil. Para ello, basta con entrar en la carpeta principal de la herramienta y lanzarlo desde nuestra consola.

cd harvey/ python2 main.py

Se presenta el menú principal de Harvey, en él podemos elegir la opción deseada. En este caso, para la primera parte de la prueba de concepto, buscaremos analizar el perfil de Donald Trump como hemos comentado.

Esta primera parte de la herramienta se basó en el proyecto tweets_analyzer del usuario de github x0rz.

Como vemos, el mismo programa pide al usuario que introduzca el alias de Twitter del objetivo concreto que desea monitorizar y analizar. En nuestro caso, como ya hemos comentado, introducimos el alias de la cuenta de Twitter de Donald Trump, «@realDonaldTrump».

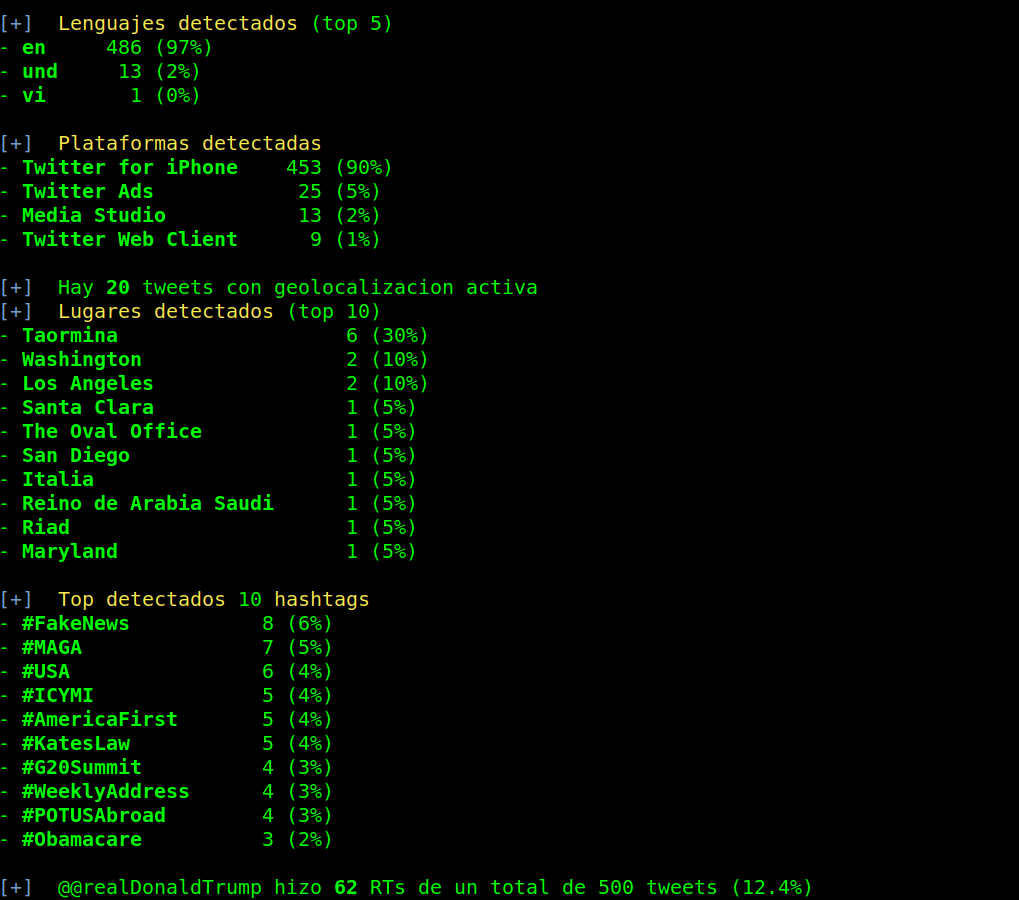

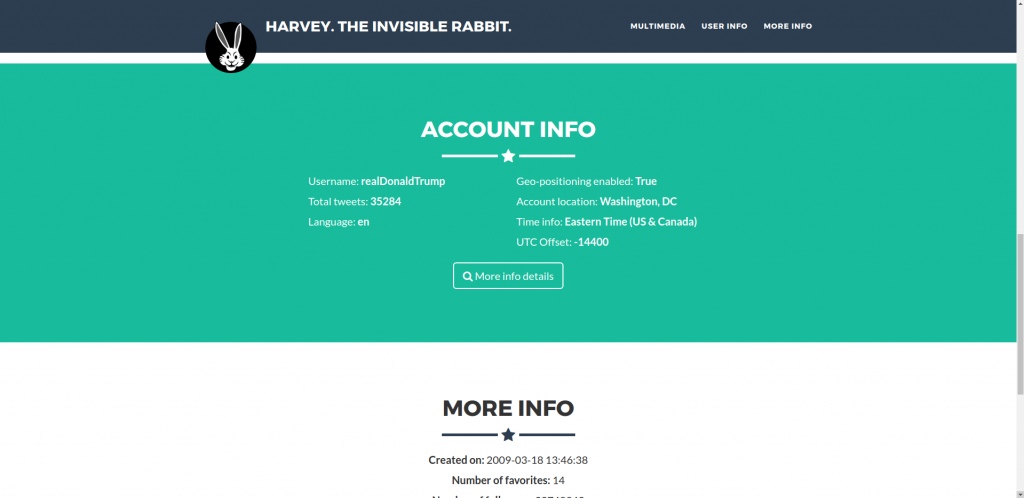

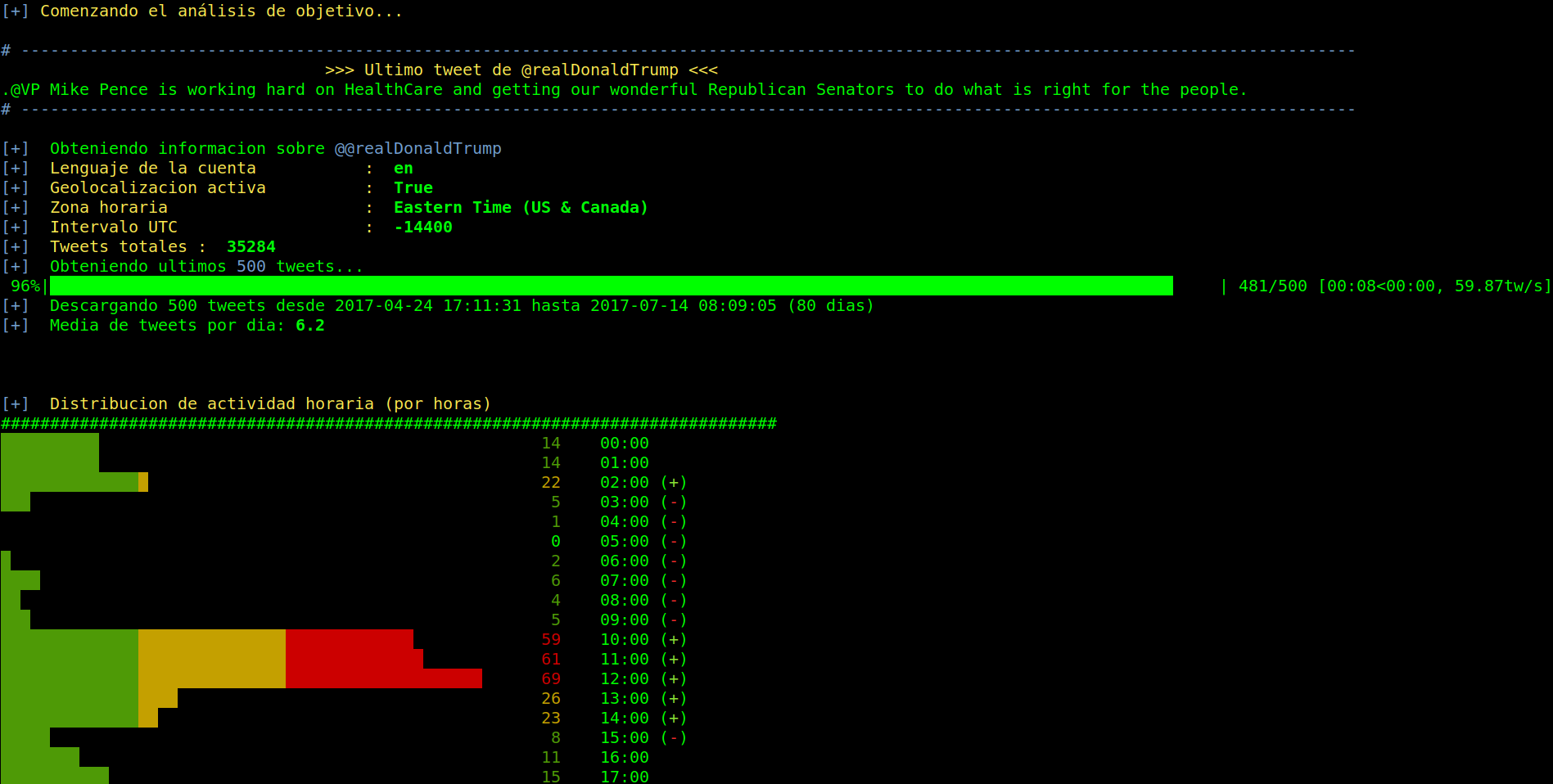

Una vez validado el nombre de usuario, se procede al análisis de los últimos 500 tweets así como de la información propia de la cuenta. En la imagen inferior podemos ver la siguiente información:

- Último tweet de la cuenta: Se trata de una respuesta a un usuario en el que explica que Mike Pece, vicepresidente de los Estados unidos, está trabajando duro junto con los senadores republicanos en la cobertura médica de los ciudadanos del país.

- Información general sobre la cuenta de Donald Trump: Idioma de la cuenta, geolocalización activa/desactivada, Zona horaria, número total de tweets y media de tweets por día.

- Distribución de actividad horaria en la red social: En ella se ve claramente como las horas de más publicaciones son entre las 10:00 y las 12:00 de la mañana. Se detecta mucha menos actividad a lo largo de la tarde.

En las capturas de pantalla anteriores se pueden apreciar algunas estadísticas más sobre la cuenta personal del presidente. En este caso podemos analizar el tipo de dispositivos o plataformas que se utilizan para publicar. La mayoría de mensajes como se puede ver es desde un dispositivo iPhone de Apple utilizando la aplicación oficial de Twitter. Sin embargo también se detectan algunos mensajes desde otros clientes no oficiales de Twitter así como desde el cliente web oficial.

Respecto a los lenguajes detectados en este caso concreto es fácil reconocer que la mayoría de ellos están en inglés y solo un pequeño tanto por ciento se identifica como «desconocido» puesto que se tratará de enlaces, imágenes o vídeos.

En esos 500 tweets analizados se puede comprobar las coordenadas desde las que fueron enviadas. Esta información es muy valiosa para mapear a los usuarios y el camino que han podido ir siguiendo identificando tweet-geoposicionamiento. Curioso ver en este momento Taormina en el primer lugar. Taormina es una ciudad situada en la costa este de la isla de Sicilia (Italia), en la provincia de Mesina, a medio camino entre Mesina y Catania. La intuición y puesto que hace unas semanas no se detectaba este lugar nos dice que tal vez esté pasando allí sus vacaciones el presidente de Estados Unidos. O su community manager. Menos sorprendente es ver que algunos de los lugares desde los que más se ha publicado ha sido desde Washington o desde el despacho Oval.

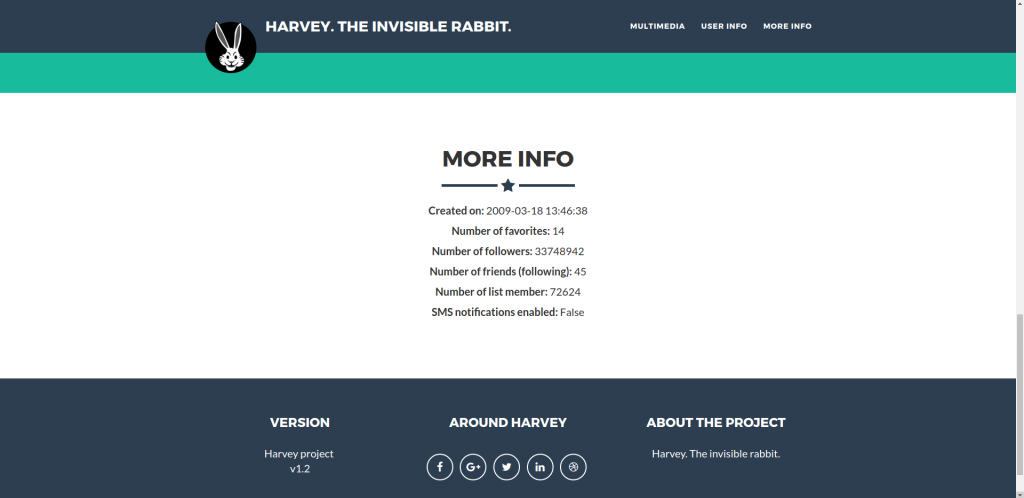

Más información relevante que hemos podido obtener son los 10 hashtags con los que el presidente más ha interactuado. En este caso se aprecia que los más usados han sido:

- FakeNews: Usado para desmentir noticias, especialmente las que han venido de la prensa.

- MAGA: Hashtag de apoyo al presidente Donald Trump.

- USA: Hashtag referente al país.

- ICYMI: Hashtag referente a «Por si te lo perdiste».

- AmericanFirst: Lema de campaña de Donald Trump.

- KatesLaw: Hashtag a favor de una chica asesinada recientemente.

- G20Summit: Referente a la reunión del G20 del 7-8 Julio 2017.

- WeeklyAddress: Hashtag referente a las noticias de actualidad.

- POTUSAbroad: Referente al nombre de usuario de su cuenta de Twitter como Presidente, no la personal.

- Obamacare: Referente al programa sanitario del ex-presidente Obama.

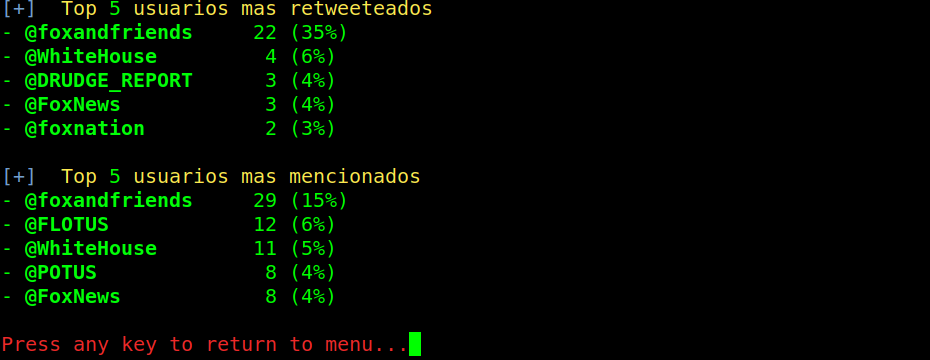

Por último se puede analizar también los 5 usuarios con los que más interactúa evaluando el número de «retweets» o el número de veces que menciona a dicho usuario.

- foxandfriends: Cuenta oficial del programa de televisión número 1 de la cadena de televisión FOX.

- FLOTUS: Cuenta oficial de Melania Trump, su esposa, como primera dama del gobierno.

- Whitehouse: Cuenta oficial de la Casa Blanca.

- POTUS: Cuenta oficial del presidente Donald Trump. POTUS son las siglas para «President of the United States».

- FoxNews: Cuenta oficial del programa de noticias de la cadena de televisión FOX.

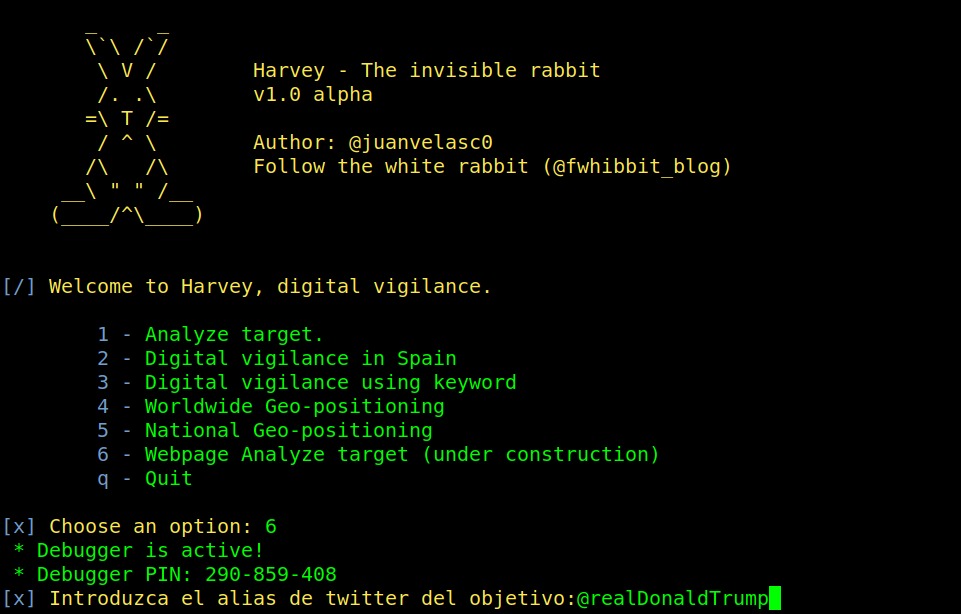

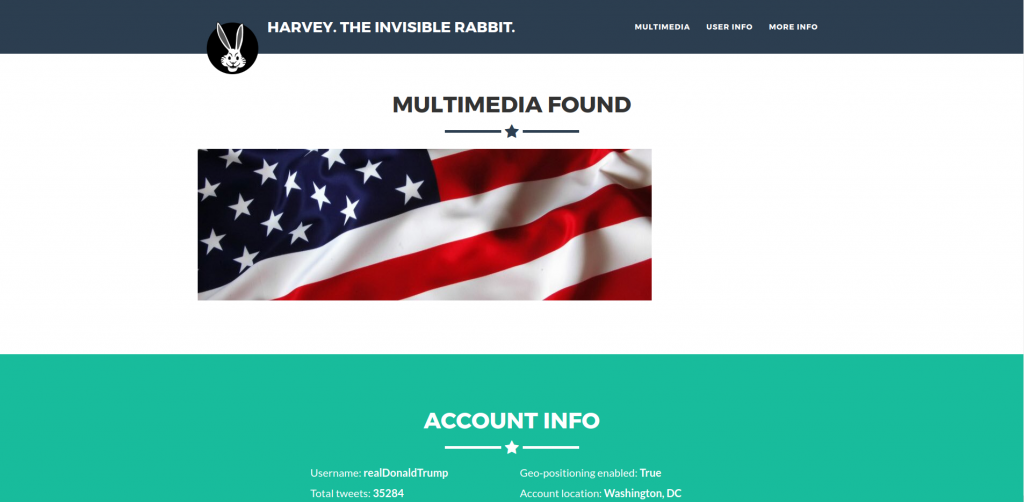

Una vez visto este primer análisis, vamos ver también la sexta opción que mencionábamos cuando describíamos las funciones de Harvey. En este caso, se presenta el análisis de dicha información de una manera más familiar y visual a través de una interfaz web realizando así un perfil de un objetivo en formato web. Esta web se generará de forma automática cuando le indiquemos al programa el usuario que queremos analizar.

La página web está en el puerto 5000 en nuestra red local y presentará el siguiente aspecto.

http://localhost:5000/

Este último análisis, vía web, está en construcción y es el objetivo que se persigue. Volcar toda la información relativa a un perfil (Twitter, Facebook, etc) en una misma página web. De esta manera esta página actuará como una carta de presentación o ficha del objetivo con toda la información relevante sobre sus perfiles. Como hemos comentado, actualmente Harvey opera únicamente sobre cuentas de Twitter.

Conclusiones de la primera parte e introducción a la segunda

Puesto que no quería realizar una entrada que fuese demasiado larga y espesa de leer he decidido dividirlo en dos entradas. En esta primera hemos visto las dos opciones relativas al análisis de un objetivo concreto poniendo como ejemplo en nuestra prueba de concepto al Presidente de los Estados Unidos, Donald Trump. En la siguiente entrada, que espero no demore más de una semana, veremos el resto de opciones de Harvey que ya hemos mencionado. Realizaremos una prueba de concepto sobre las opciones de vigilancia digital a nivel nacional y nivel mundial así como su geoposicionamiento.

Si soy sincero, soy una persona bastante exigente conmigo mismo y creo que el código tiene mucho que mejorar. Tras estas entradas me meteré de lleno en una re-estructuración completa del programa a nivel de paquetes y módulos bajo un buen diseño de clases. Esto es debido a la posible ampliación en otras redes sociales como Facebook o Instagram. También pienso que sigue siendo un programa que debería ser mucho más intuitivo de lo que es actualmente, también tendré esto en cuenta en la siguiente versión. Esta versión de Harvey es, por tanto, una primera versión de pruebas. Recogida de información y un rápido muestreo de dicha información. Pero siempre hay que llegar un paso más adelante.

Junto con la segunda parte de esta entrada les contaré mis ideas de futuro así como una presentación general de la nueva versión.

Hasta entonces, espero que se porten bien y puedan perdonar mi larga ausencia. Ya saben como soy. Por mi parte, recordaros como siempre que podéis contactar conmigo vía twitter (@juanvelasc0) y si me quereis conocer algo más, podéis pillarme en los diferentes bares y restaurantes de vuestra zona (a veces hasta altas horas de la mañana) y por las diferentes CON’s y eventos que se realizan por España.

Recuerdos para todos,

Juan Velasco

Postdata: Puede que parecer que este tipo de herramientas están destinadas al mal y/o que en manos de ciertas personas pueden considerarse peligrosas. De hecho suena hasta «creepy». Nada más lejos de la realidad. Sin embargo, cito una de las frases de mis series favoritas para tratar de resolver las dudas que puedan surgir.

The world needs bad men. We keep the other bad men from the door.A ver si son capaces de reconocer la serie a la que me refiero sin buscar en google. Tendrán mis respetos.

4 comentarios en «Harvey v1.2 – Análisis de un objetivo [Parte I]»

Buenas, al lanzar el programa me arroja el siguiente error:

Traceback (most recent call last):

File «main.py», line 7, in

import Maps.myMapWorld as myMapWorld

File «/home/cesar/harvey/harvey/Maps/myMapWorld.py», line 8, in

from Maps import maps

File «/home/cesar/harvey/harvey/Maps/maps.py», line 1, in

import folium

ImportError: No module named folium

usando ubuntu 16.04

Gracias.

Hola! Hay que instalar los módulos folium y pandas que se me pasó añadirlos al archivo requeriments. Para instalarlos, desde terminal, hay que hacer: pip install folium, pip install pandas

Choose an option: @CyberDomain

Traceback (most recent call last):

File «main.py», line 79, in

main()

File «main.py», line 60, in main

if(int(option_choosed) == 1):

ValueError: invalid literal for int() with base 10: ‘@CyberDomain

hay un error cual es la solucion introduje los key y token y luego me da al mismo error del mapa instale lo modulos que no agregaste pero da este error como lo solucion

Los comentarios están cerrados.