Buenos días a todos! Para empezar con buen pie esta semana os traigo una entrada bastante novedosa e interesante.

#Disclaimer

Si eres un paranoico de la privacidad te recomiendo que no leas esta entrada y pases directamente al apartado de Solución, te evitarás un mal rato 😀

Es importante dejar claro que la vulnerabilidad tratada en esta entrada es 100% funcional. Obviamente el supuesto que se trata es ficción y las pruebas han sido realizadas en un entorno controlado, no obstante, podría llegar a ocurrir.

Historia

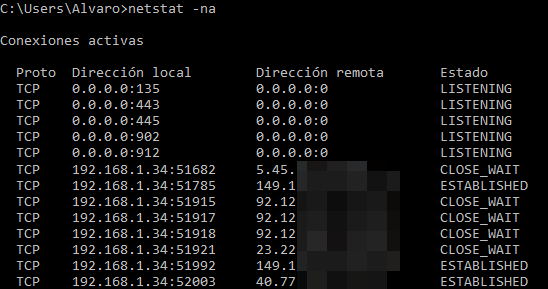

Antes de comenzar con la entrada, me gustaría echar la vista años atrás, cuando para obtener la dirección IP de un contacto en messenger debíamos enviar un fichero y utilizar el comando netstat, este comando nos permite visualizar las conexiones establecidas en nuestro equipo. Al enviar un fichero, hemos creado una conexión con el usuario, lo que nos permite capturar su IP.

netstat -na

Bien, ¿pero para qué queremos la dirección IP de una persona? Pronto lo averiguaremos.

¿En serio? Es tan solo una dirección IP

Como ya sabréis, la dirección IP a priori puede suponer un dato poco relevante, no obstante (y por desgracia), puede dar bastante información sobre una persona.

En internet es habitual encontrar geolocalizadores que a través de la dirección IP consiguen geoposicionarla, si, sé que muchos funcionan muy mal, pero otros son relativamente precisos y son capaces de señalar correctamente el barrio de una ciudad. Información que en manos de ciertas personas puede ser peligrosa.

Por ejemplo, hoy en día existe el doxxing, que es la recopilación de datos confidenciales con el fin de realizar una divulgación maliciosa, realizando ciberacoso o publicando dichos datos.

Puesta en escena

Como ya se ha comentado en el #Disclaimer de esta entrada el supuesto es ficticio, pero imaginemos que un ciberacosador entabla conversación con su víctima vía telegram.

El acosador no posee el número de teléfono de la víctima y tampoco conoce el lugar de residencia de ésta. Por lo que simplemente mantienen conversaciones a través del chat vía «nick» (una de las mejores funcionalidades de telegram).

A priori, la víctima está bastante a salvo, ¿verdad?

Hago ¡chas! y aparezco a tu lado

Una de las «recientes» novedades de Telegram eran las llamadas que incorporaba la propia aplicación, ¿que bonito, no? llamadas gratis… Si, así es, pero no todo lo que reluce es oro ni todo es perfecto.

Hace unos días se descubrió una «vulnerabilidad» y remarco vulnerabilidad porque es totalmente lógica y en el momento de su desarrollo ya estaba contemplado esto.

Dicha vulnerabilidad permite obtener la dirección IP de la víctima siempre y cuando se establezca con éxito una llamada. Es importante destacar que si la llamada no es contestada o es rechazada, no se obtendrá dicha información.

¡Manos a la obra!

Hay diferentes maneras de realizar éste proceso, el más fácil es realizar la llamada vía Telegram Desktop (la aplicación de escritorio), aunque también sería viable realizarlo con un smartphone rooteado.

El proceso es muy simple, lo primero que debemos hacer es abrir un sniffer, en mi caso utilizaré Wireshark.

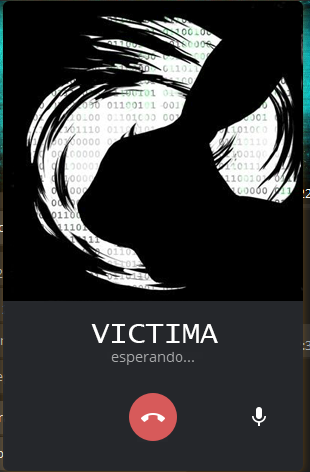

Acto seguido y con el sniffer configurado y sniffando la red, el supuesto acosador llamaría a la víctima:

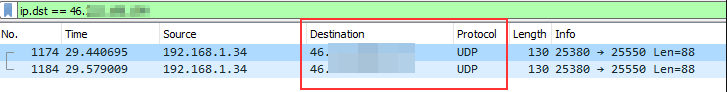

En el momento en el que la víctima descuelgue la llamada, se comenzarán a interceptar paquetes UDP debido a una conexión establecida entre ambas direcciones IPs (la nuestra y la de la víctima).

El acosador, en este caso, habría ganado la partida, obteniendo la dirección IP de la víctima y conociendo así su lugar de residencia (aproximado).

Solución

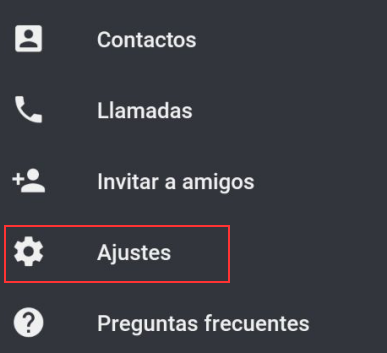

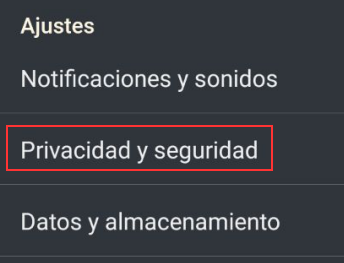

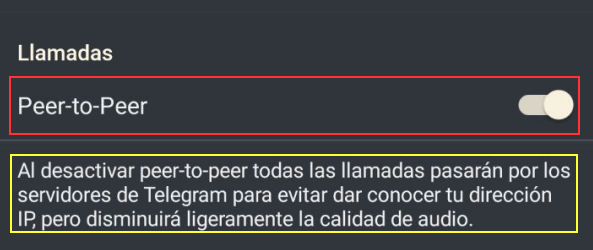

Para todos los problemas existe una solución, y como comenté anteriormente, Telegram ya era consciente de este problema a la hora de su desarrollo, por este motivo, han incorporado una opción que nos permite subsanar esto. Para ello debemos acceder a Ajustes — Privacidad y Seguridad — Llamadas Peer-to-Peer (última opción).

Como podemos observar, la solución de Telegram para este problema es utilizar servidores propios funcionando como proxy, de esta manera los paquetes recibidos provendrán de una IP de Telegram.

Así que, ya sabes, protege un poco más tu privacidad y desactiva esta funcionalidad. ¡Sé más listo que el acosador!

Un saludo y sed buenos.

Álvaro Díaz (@alvarodh5)

Un comentario en ««The ring» Esta podría ser tu última llamada»

Muy interesante, gracias

Los comentarios están cerrados.