Buenas,

Por tercer edición consecutiva, tuvo lugar en la ciudad de Guadalajara (España) la HoneyCon17 de los compañeros de HoneySec, en la que como no podía ser menos, estuvo el equipo «Follow the White Rabbit».

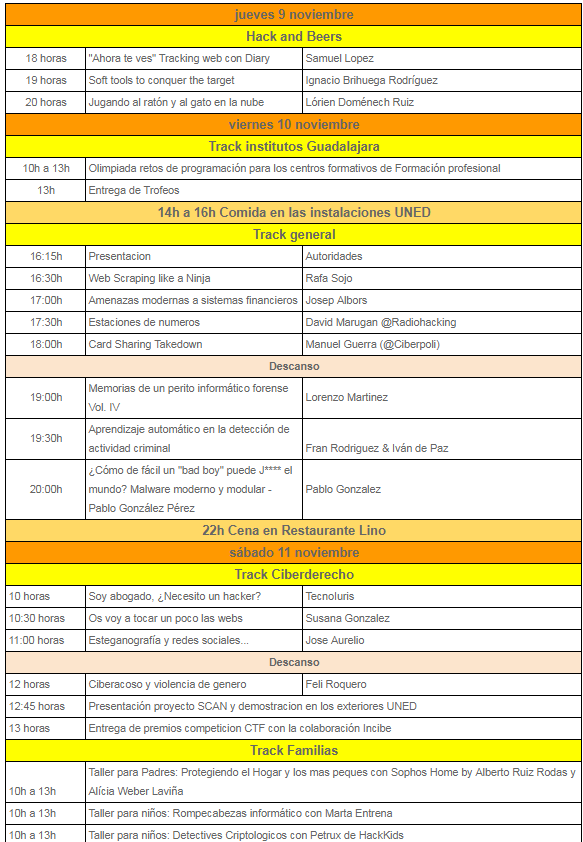

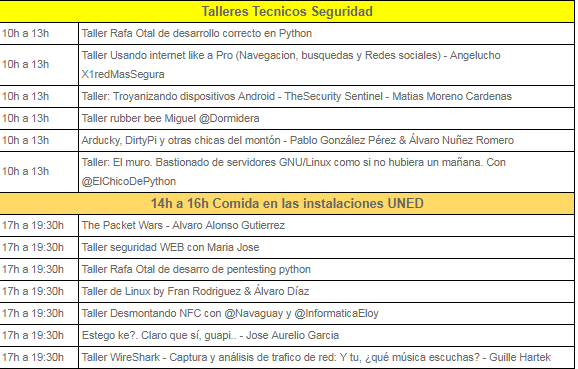

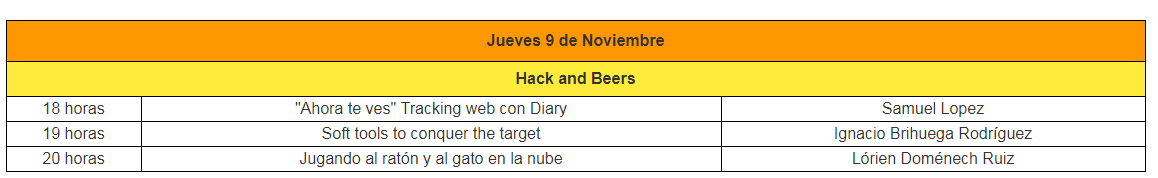

En esta edición se extendió a 3 días el congreso adelantando la Hack&Beers al jueves, dejando el viernes y sábado a ponencias y talleres:

Además, este año se incorpora un CTF, así como una ampliación de los talleres, en los que varios compañeros de equipo colaboraron:

En primer lugar, nuestro compañero Nacho Brihuega @N4xh4ck5 participó en la Hack&Beers , que este año cambió su sede al Irlandés Errante. Al ser natural de Guadalajara le tenía especial ilusión volver a su tierra y poder colaborar a través de una ponencia.

Por problemas técnicos se adelantó la charla a las 18h, que además le pilló tomándose una cerveza de la Hack&Beers, ya sabéis, hay que respetar las tradiciones arraigadas 😉

La charla estaba enfocada a automatizar el descubrimiento de la infraestructura de un target a través de resultados indexados en los resultados de los buscadores así como la parte «oculta» (principio de seguridad por oscuridad) que no se encuentra indexada. Para ello, presentó el update de N4xD0rk, que ya podéis encontrar en su github, así como el update de Wh01p, en el que ha aplicado un enfoque «diferente». Por el momento, éste último, no lo va a liberar a corto plazo.

Del mismo modo, podéis encontrar las slides de la charla en mi github

o bien a través de SlideShare:

Sin entrar mucho en detalle, N4xD0rk identifica los dominios (dominios con el keyword del input) y subdominios de un dominio empleando la técnica de hacking con buscadores. Además, empleando Selenium, toma una captura de pantalla. Adicionalmente, si se introduce una dirección IP, lista los dominios que se encuentran hospedados en ella.

Talleres

A continuación comentamos la parte de talleres que han sido impartidos por el resto de compañeros del blog.

Taller alvarodh5

Álvaro Díaz (@alvarodh5) y Fran Rodriguez (@0fjrm0) impartieron un taller de iniciación a Linux, comenzando por la historia y finalizándolo con explicación de los comandos más utilizados, ordenados por nivel de dificultad.

Además, el taller contaba con parte práctica, donde se explicó como realizar un USB Booteable con la distribución deseada (o incluso con varias) y su posterior instalación ya sea en local o en VM.

Las diapositivas del taller están alojadas en el repositorio de github de @alvarodh5.

O bien a través de Slideshare:

Taller @Guille_Hartek

Buenas chicos!! Por mi parte, por supuesto, agradecer a la organización la oportunidad de impartir el taller. Como siempre ha sido una experiencia genial. Me habían hablado de HoneyCON15-16 mis compañeros conejos habiéndose llevado una impresión genial, que sin duda se ha repetido este año. Le tenemos especial cariño a esta CON, dado que es cuando solemos juntarmos prácticamente todos los componentes del equipo para disfrutar de las conferencias, el CTF y por supuesto la cerveza 😉

Muchas gracias además a los asistentes a mi taller («Captura y análisis de tráfico de red. Y tú, ¿qué música escuchas?»), entre ellos Manu (@ciberPoliES) y miembros del equipo de HackPlayers (@hackplayers), que me consta que se llevaron una buena impresión 🙂

Por último, os dejo un enlace a mi página de GitHub en el que podréis encontrar tanto un fichero PDF con las diapositivas del taller como los scripts de Python que analizamos durante el taller. Los he difundido anteriormente en Twitter así que a lo mejor ya lo habéis visto; por si acaso, aquí lo tenéis!

https://github.com/hartek/Taller-Analisis-de-Trafico

Un saludo, y muchas gracias!!

PD: La cerveza Arriaca está que te ca***.

Taller @nebu73

Hey! y aquí entro yo! Y es que no quería faltar a este evento. Para mi el año pasado fue un antes y un después acudir aquí por muchos motivos:

- Por amigos(conejos y los no conejos también como podrian ser @0fjrm0, @txambe, @Dormidera…..)

- Por conocer también la parte humana de esa gente a la que miramos con admiración(@goldrak, Pablo Gonzalez )y que quizás en mi caso ayudo a tomar la decisión de querer mejorar para algún día mirarles de tu a tu (pese a que el camino sea muuuuuuuuuy largo). Y es que pese a ser del frió norte tengo mi corazoncillo… y eso de acercarme a un ponente de la talla de Pablo en plan fan boy para que me firme un libro y que sepa quien soy sin decirle nada… me llego.. sobre todo en aquel momento en el que no estaba bien de animo y estaba por tirar la toalla (Si lo lees GRACIAS)

- Porque es una Con especial, en la que todo el mundo es tan cercano que te ayudan a sentirte como en casa como si te conocieran de toda la vida.

- Y por mil motivos mas!

Así que me anime con la idea de devolver un poco de todas las sensaciones que viví el año pasado y presente con toda la ilusión del mundo un CFP «The Packet Wars» y como no podía ser de otra manera si, SOBRE SCAPY . Y es que mi idea no fue mas que ayudar a que la gente le quite el miedo a hacer hacking mas manual, crear paquetes…. y por que no ROMPER COSAS! Os dejo la presentación que pudieron disfrutar aquellos que vinieron.

Es pero que os gustara… porque aun queda Nebu para rato. Simplemente agradecer a :

- La gente de la organización de la Honeycon su energía, su trabajo y su hospitalidad.

- Ponentes gracias gracias gracias por inspirarnos y ayudarnos a abrirnos camino en el mundo cyber

- Mis compañeros de equipo Alejandro y Sergio. No podría desear gente mejor en mi equipo gracias por el apoyo!!

- A los asistentes que os lo dije y lo repetiré hasta la saciedad GRACIAS. Hace mucha ilusión ver que os lo pasasteis bien y disfrutasteis

Nos vemos ;P

En estos eventos, siempre es agradable en primer lugar, reencontrarse la mayor parte de los compis del blog, así como amigos de otras CON como MorterueloCon, HoneySec, ConPilar o PaellaCon entre otros.

Finalmente y no por ello menos importante, desde el equipo del blog, queremos dar las gracias a la organización por seguir realizando este evento para concienciar y compartir conocimiento en Guadalajara y por supuesto por recibirnos como si estuviéramos en casa 😉